Investigadores da Universidade Chinesa de Zheijiang descobriram uma coisa muito interessante, nomeadamente que assistentes inteligentes em telemóveis (neste caso Siri e Alexa) podem ser atacados de uma forma muito simples, sem que o proprietário do dispositivo atacado tenha qualquer ideia sobre isso. Os ataques guiados por ultrassom são inaudíveis ao ouvido humano, mas o microfone do seu dispositivo pode detectá-los e, como se vê, pode ser comandado em muitos casos.

Poderia ser Interessa você

Este método de ataque é denominado "DolphinAttack" e funciona segundo um princípio muito simples. Primeiro, é necessário converter comandos de voz humana em frequências ultrassônicas (banda 20 Hz e superiores) e depois enviar esses comandos para o dispositivo alvo. Tudo o que é necessário para uma transmissão de som bem-sucedida é um alto-falante de telefone conectado a um pequeno amplificador e um decodificador ultrassônico. Graças ao microfone sensível do dispositivo atacado, os comandos são reconhecidos e o telefone/tablet os interpreta como comandos de voz clássicos de seu dono.

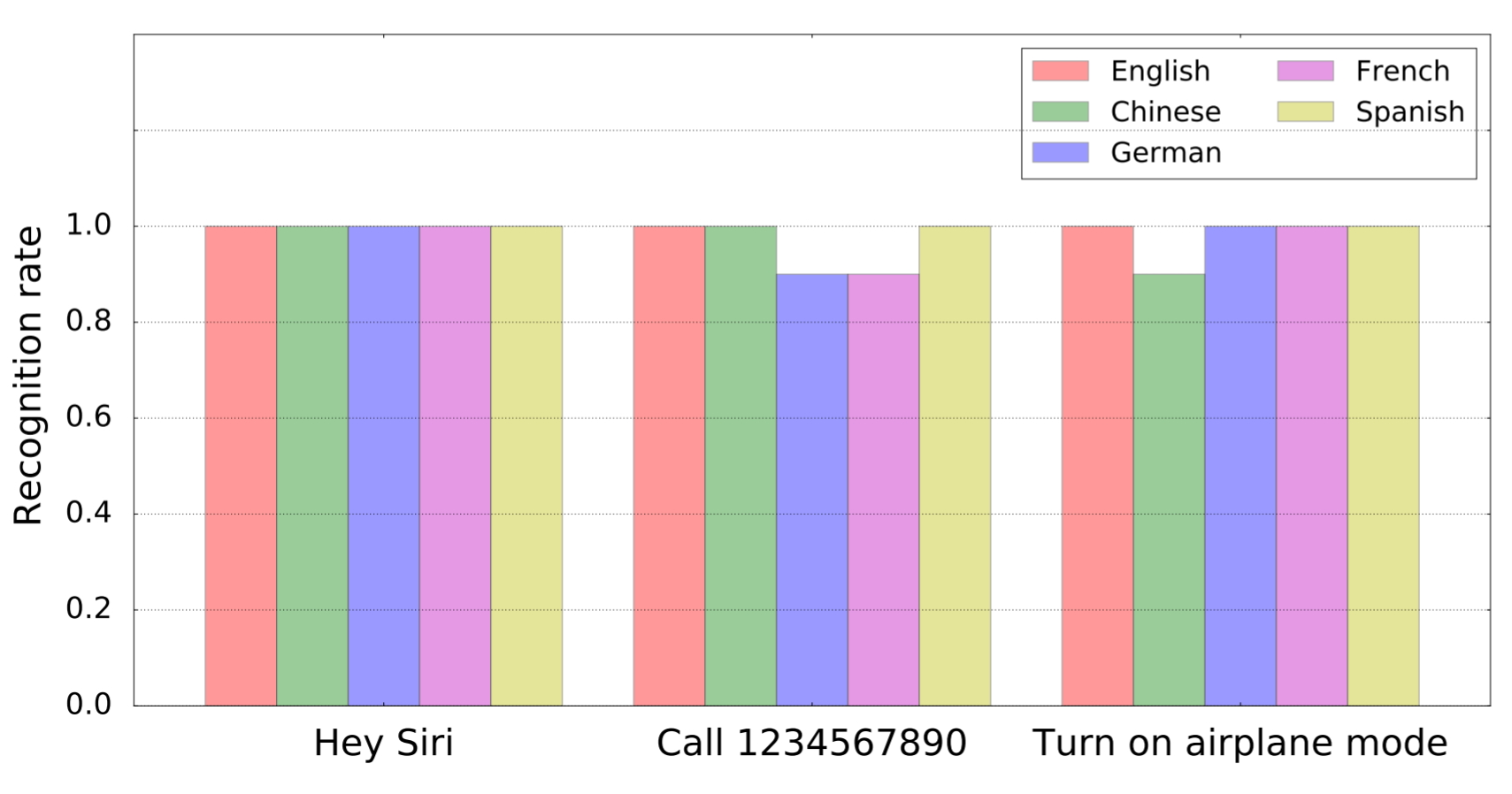

Como parte da pesquisa, descobriu-se que basicamente todas as assistentes do mercado respondem a esses pedidos ajustados. Seja Siri, Alexa, Google Assistant ou Samsung S Voice. O dispositivo testado não teve influência no resultado do teste. A reação dos assistentes foi, portanto, recebida tanto pelo telefone quanto por um tablet ou computador. Especificamente, foram testados iPhones, iPads, MacBooks, Google Nexus 7, Amazon Echo e até Audi Q3. No total, foram 16 dispositivos e 7 sistemas diferentes. Os comandos de ultrassom foram registrados por todos. O que talvez seja ainda mais assustador é o fato de que os comandos modificados (e inaudíveis ao ouvido humano) também foram reconhecidos pela função de reconhecimento de fala.

Vários procedimentos foram utilizados nos testes. Desde um simples comando para discar um número até abrir uma página ditada ou alterar configurações específicas. Como parte do teste, foi ainda possível alterar o destino da navegação do carro.

A única notícia positiva sobre esse novo método de hackear o aparelho é o fato de que atualmente ele funciona a cerca de um metro e meio a dois metros. A defesa será difícil, pois os desenvolvedores de assistentes de voz não vão querer limitar as frequências dos comandos detectados, pois isso poderia levar a um pior funcionamento de todo o sistema. No futuro, porém, alguma solução terá de ser encontrada.

Zdroj: Engadget

Como você está traduzindo o artigo, você poderia torná-lo mais compreensível. No original em inglês, é muito menos confuso como funciona. A defesa é trivial, basta ignorar os comandos que vêm apenas em frequências ultrassônicas.

Sim, e conforme afirmado no artigo, os desenvolvedores não irão ignorar os comandos de frequências ultrassônicas, pois não está totalmente claro como isso afetaria a qualidade resultante e as capacidades de reconhecimento dos comandos de voz clássicos.

Não, o artigo diz para cortar o espectro. Propus ignorar a entrada, que é composta apenas pela parte ultrassônica do espectro.