Hoje em dia, temos ao nosso alcance vários gadgets tecnológicos que podem tornar o nosso dia a dia muito mais agradável. Mas a verdade é que, infelizmente, nada é perfeito e, por isso, devemos estar conscientes dos vários riscos. Além disso, isso também pode ser representado por um cabo Lightning comum à primeira vista. De acordo com as informações mais recentes, um especialista em segurança conhecido como MG desenvolveu um cabo Lightning de aparência completamente comum, mas que pode detectar toques de um teclado conectado e enviá-los sem fio a um hacker.

Poderia ser Interessa você

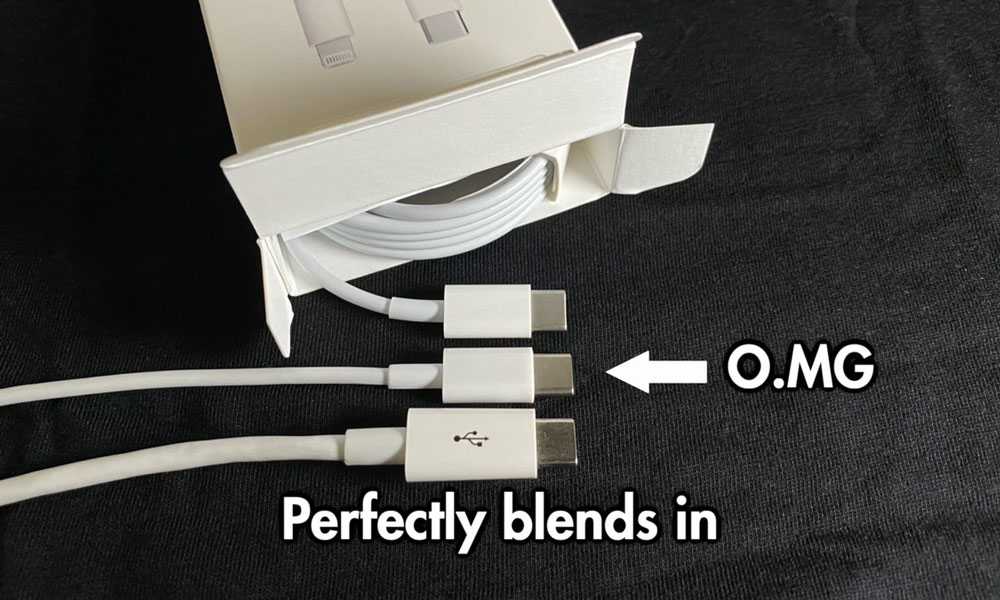

Além disso, não é a primeira vez que a MG apresenta um cabo semelhante. Já há dois anos, ele conseguiu desenvolver uma versão que praticamente funcionava ao contrário e assim permitia que um hacker invadisse sem fio a porta USB de qualquer dispositivo conectado e assim assumisse o controle sobre ele, por exemplo, através de um iPhone, iPad ou Mac. O cabo foi chamado O.MG e foi produzido em massa e vendido sob a égide Hak5. Hak5 é uma empresa especializada na venda de ferramentas relacionadas à segurança cibernética.

Esperado mini-iPad provavelmente mudará de Lightning para USB-C:

Mas agora o especialista elevou isso a um novo nível. A primeira versão do cabo estava na versão USB-A/Lightning e, com a transição para USB-C, foi possível ouvir dos usuários da Apple que o padrão mais recente está a quilômetros de distância e não pode ser abusado da mesma forma. Nesse sentido, o principal problema era o tamanho do seu conector, que é simplesmente bem menor e não há espaço para a introdução de um chip especial. Por isso, a MG criou uma nova geração – justamente com terminal USB-C. O novo cabo O.MG Keylogger pode, portanto, gravar e transmitir as teclas digitadas no teclado conectado. Mas é claro que esse cabo também funciona normalmente e, portanto, é possível alimentar o dispositivo ou sincronizar o iTunes através dele.

Quais são os riscos?

Com esse cabo recém-desenvolvido, o especialista mostrou que praticamente nada é impossível, e até mesmo um cabo comum pode roubar, por exemplo, suas senhas ou, pior ainda, números de cartões de pagamento. Ao mesmo tempo, porém, é necessário chamar a atenção para um fato relativamente importante. Nesse caso, o hacker não consegue obter dados sobre o que você digita por meio do teclado do software na tela ou do teclado Bluetooth. Deve ser necessariamente um teclado conectado através deste cabo, o que é altamente improvável na prática.

No entanto, existe um risco que deve ser apontado. Ainda há a questão de saber se as possibilidades de um cabo modificado de forma semelhante não podem ser movidas para um nível superior. Esta situação geralmente aponta para a importância do uso de cabos MFi genuínos. Você nunca pode ter 100% de certeza de que um cabo não original não danificará seu dispositivo ou o quebrará. De qualquer forma, você não precisa ter medo do cabo O.MG. Suas capacidades são bastante limitadas e o hacker também teria que estar dentro do mesmo alcance do Wi-Fi. Ao mesmo tempo, o invasor não consegue ver sua tela e apenas obtém informações sobre as teclas digitadas, então ele trabalha cegamente com os dados subsequentes, por assim dizer. O preço disso Além disso, o cabo O.MG Keylogger custa US$ 180, ou seja, quase 4 mil coroas em conversão.