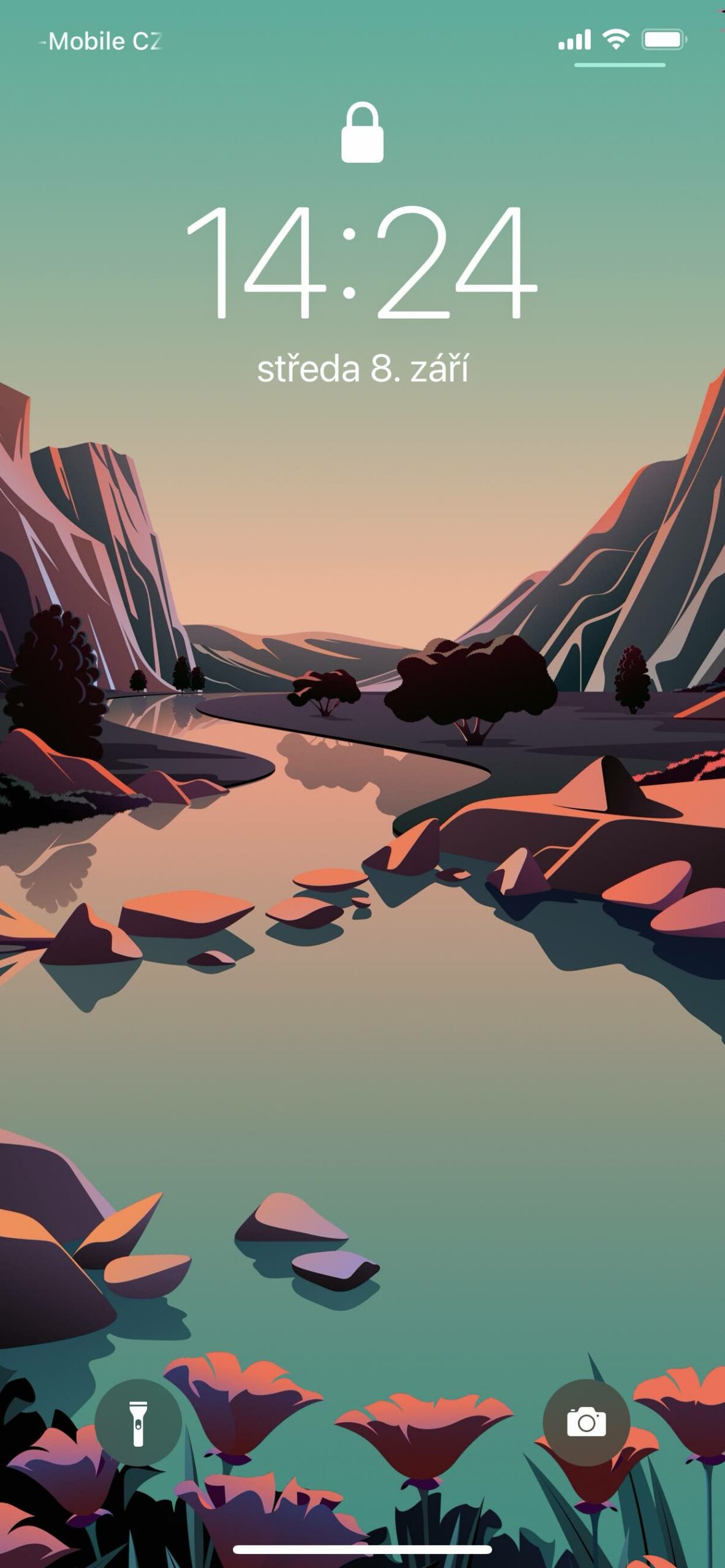

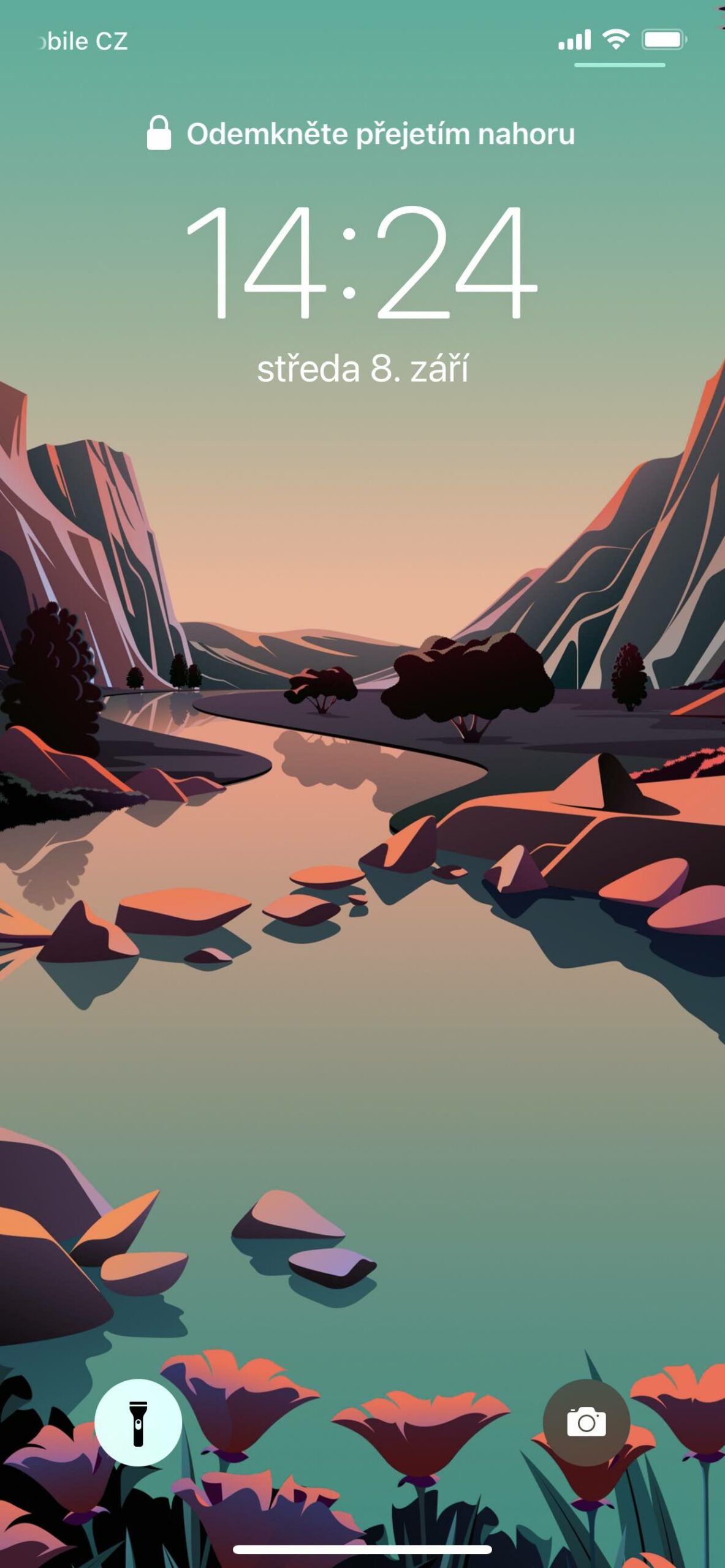

Mesmo que o iPhone esteja bloqueado, ou seja, não desbloqueado com senha, Touch ID ou Face ID, você ainda pode realizar várias ações com ele. Isso é útil se você encontrar o telefone de alguém ou se alguém encontrar o seu. Você pode se comunicar com a pessoa em questão. Por outro lado, também traz consigo certos riscos de segurança, especialmente num coletivo. Se você ativar o iPhone, mas não o desbloquear, poderá ver o ícone da lanterna ou o aplicativo Câmera na tela principal, além da hora e data atuais. Em ambos os casos, basta manter o dedo por mais tempo no ícone, o que acenderá a lanterna ou o redirecionará para a câmera. Essa aqui tem uma limitação tão grande que você não consegue ver as últimas fotos tiradas. Não se pode falar muito sobre a ameaça à privacidade aqui, porque ninguém tem acesso às funções essenciais do iPhone desta forma.

Poderia ser Interessa você

Informações exibidas na tela do iPhone

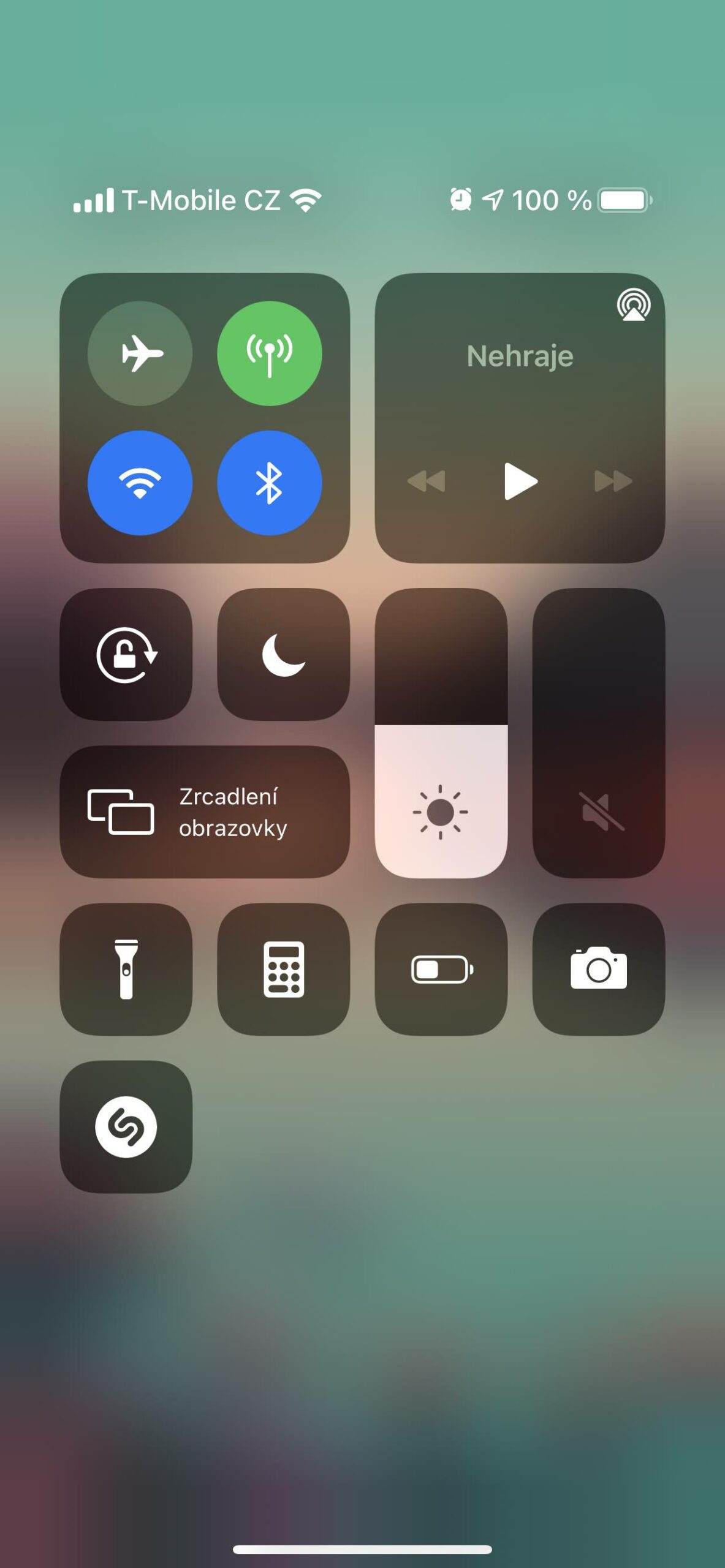

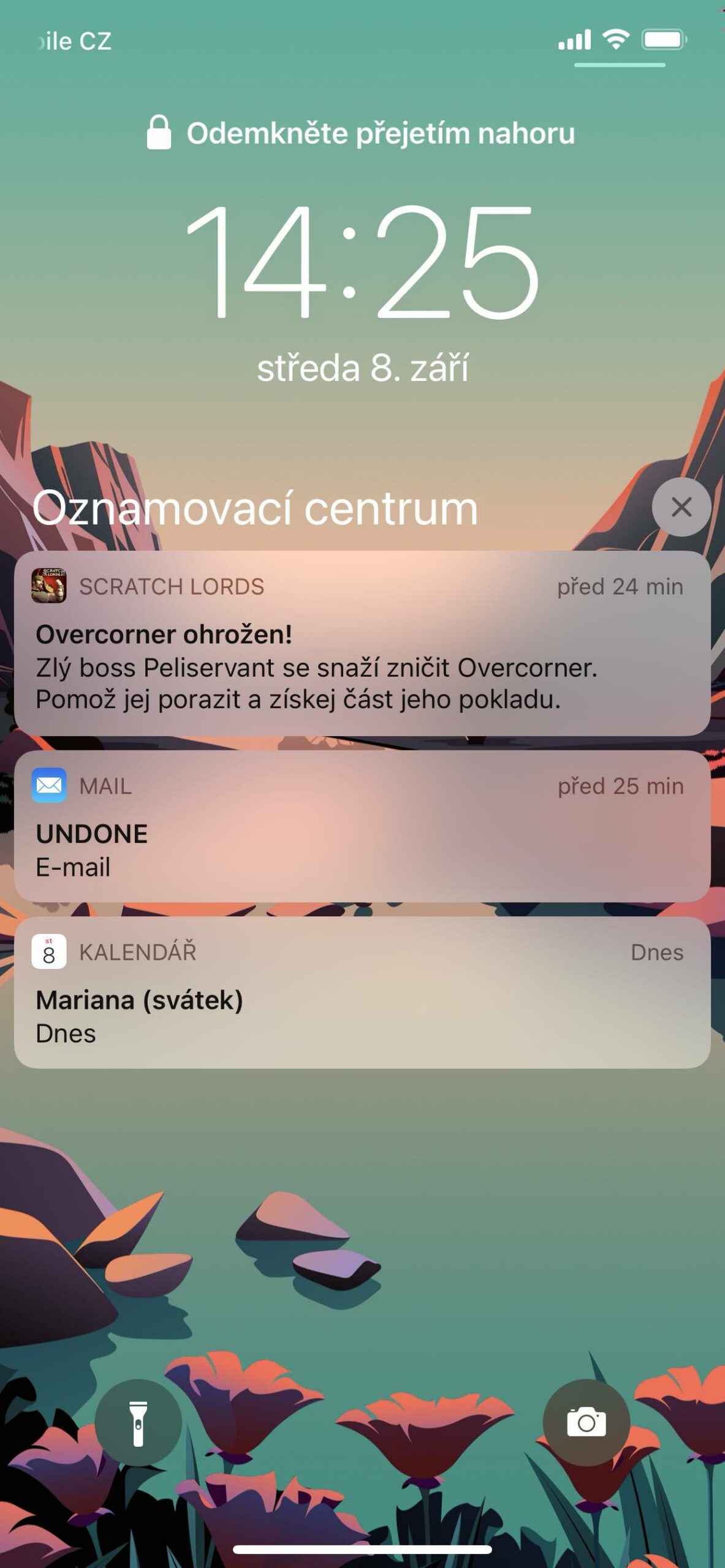

Na tela bloqueada, porém, você também pode visualizar notificações, se houver, ou ir para a Central de Controle, por exemplo. O primeiro é fundamental porque você, ou qualquer outra pessoa, pode respondê-las. Portanto, se alguém pegar seu telefone, poderá abusar dele. Isto também é verdade no segundo caso, onde desliga facilmente a recepção de sinal móvel, Wi-Fi e Bluetooth, etc.

E além disso, há a opção de ler informações de widgets nos quais você pode, por exemplo, agendar reuniões, acessar Siri, controle de casa, Wallet ou retornar números de chamadas perdidas. Mas você pode definir tudo isso. O procedimento é o seguinte:

- Vá para Configurações.

- Escolher ID facial e código ou Touch ID e bloqueio de código.

- Autorize-se código do dispositivo.

- Vá até a seção Permitir acesso quando bloqueado.

Você pode então ativar ou desativar opções que não deseja que sejam acessíveis na tela de bloqueio. Se você alterar as configurações padrão do seu dispositivo para permitir, por exemplo, conexão USB a um iPhone bloqueado, esteja ciente de que você desativou proteções de segurança importantes. Um possível invasor poderia, assim, conectar o iPhone ao computador e obter dele seus dados confidenciais, mesmo sem um código.

Adam Kos

Adam Kos