O localizador inteligente AirTag não está no mercado há duas semanas e já foi hackeado. Isso foi resolvido pelo especialista em segurança alemão Thomas Roth, conhecido pelo apelido de Stack Smashing, que conseguiu penetrar diretamente no microcontrolador e posteriormente modificar seu firmware. O especialista informou tudo por meio de postagens no Twitter. Foi a intrusão no microcontrolador que lhe permitiu alterar o endereço URL ao qual o AirTag se refere em modo de perda.

Simmm!!! Depois de horas tentando (e bloqueando 2 AirTags) consegui invadir o microcontrolador da AirTag! 🥳🥳🥳

/ cc @colinoflynn @LennertWo pic.twitter.com/zGALc2S2Ph

- stacksmashing (@ghidraninja) 8 de maio de 2021

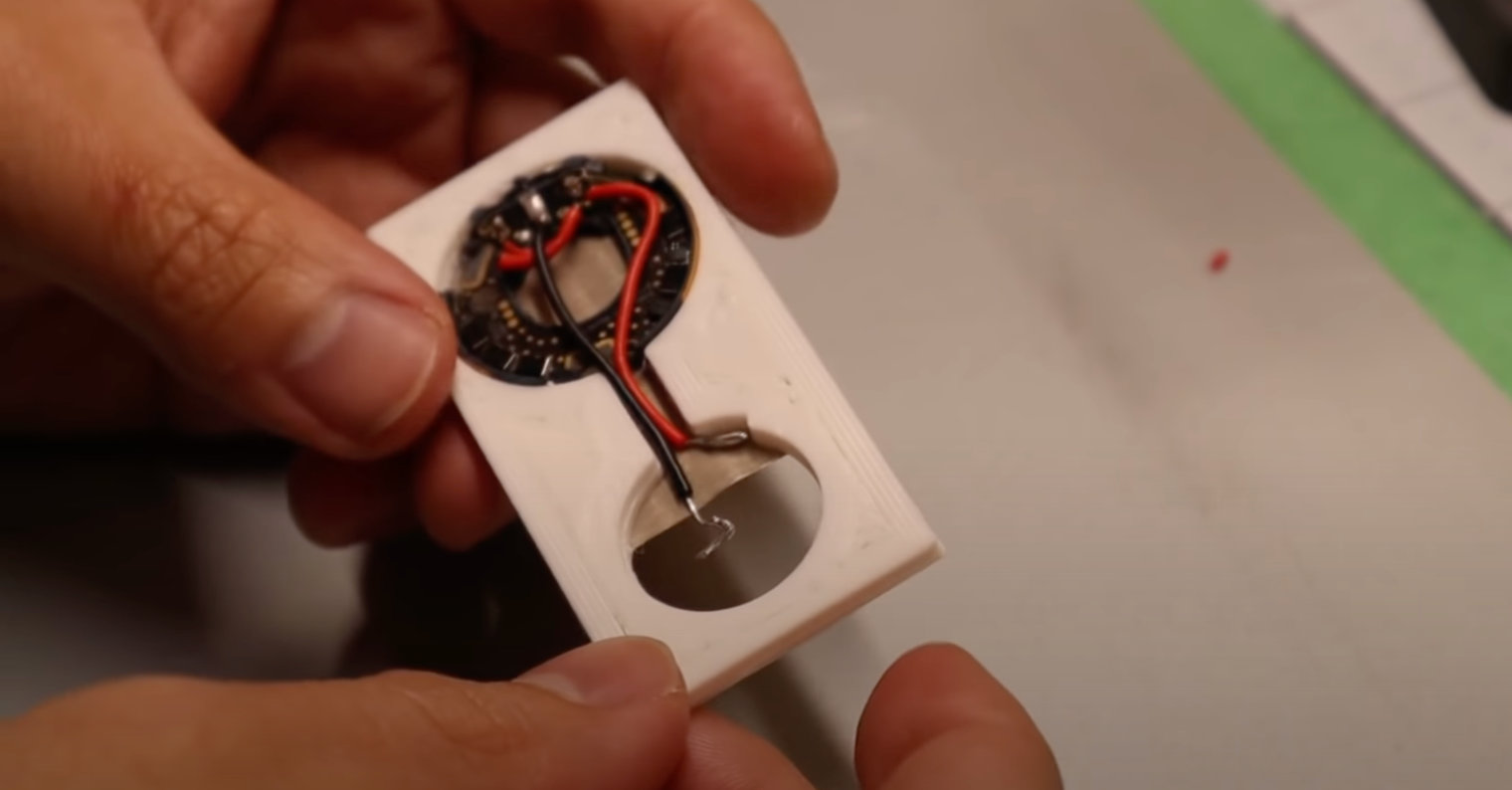

Na prática, funciona para que quando tal localizador estiver em modo de perda, alguém o encontre e coloque em seu iPhone (para comunicação via NFC), o telefone ofereça a abertura de um site. É assim que o produto funciona normalmente, quando posteriormente se refere a informações inseridas diretamente pelo proprietário original. De qualquer forma, esta mudança permite que hackers escolham qualquer URL. O usuário que posteriormente encontrar o AirTag poderá acessar qualquer site. Roth também compartilhou um pequeno vídeo no Twitter (veja abaixo) mostrando a diferença entre um AirTag normal e um hackeado. Ao mesmo tempo, não podemos esquecer de mencionar que a invasão do microcontrolador é o maior obstáculo à manipulação do hardware do dispositivo, o que já foi feito de qualquer maneira.

É claro que esta imperfeição é facilmente explorada e pode ser perigosa nas mãos erradas. Os hackers poderiam usar este procedimento, por exemplo, para phishing, onde atrairiam dados confidenciais das vítimas. Ao mesmo tempo, abre portas para outros fãs que agora podem começar a modificar o AirTag. Como a Apple lidará com isso não está claro por enquanto. O pior cenário é que o localizador modificado desta forma ainda estará totalmente funcional e não poderá ser bloqueado remotamente na rede Find My. A segunda opção parece melhor. Segundo ela, a gigante de Cupertino poderia tratar esse fato por meio de uma atualização de software.

Construiu uma demonstração rápida: AirTag com URL NFC modificado 😎

(Cabos usados apenas para energia) pic.twitter.com/DrMIK49Tu0

- stacksmashing (@ghidraninja) 8 de maio de 2021

Poderia ser Interessa você

Apenas uma sensação, uma bolha inflada desnecessariamente. Isso não tem grande impacto no propósito principal do AirTag. Não acho que devamos nos preocupar com a invasão em massa de nossos porta-chaves.

E o que ele conseguiu? Não vejo como isso poderia ser bom para alguém.

Sim, essa é a famosa segurança da Apple :-(

Para mim, AirTag é um dispositivo completamente inútil! Existem muitos outros no mercado, com as mesmas funções, e como bónus por um terço do preço :-)