A segurança de computadores e smartphones está em constante melhoria. Embora as tecnologias atuais sejam relativamente seguras e a Apple tente corrigir as violações de segurança imediatamente na maioria dos casos, ainda não é possível garantir que seu dispositivo não será hackeado. Os invasores podem usar vários métodos para fazer isso, na maioria das vezes contando com a desatenção dos usuários e sua ignorância. Contudo, a agência governamental norte-americana National Cyber Security Center (NCSC) deu-se agora a conhecer, alertando para possíveis riscos e publicando 10 dicas práticas para prevenir estes problemas. Então, vamos examiná-los juntos.

Poderia ser Interessa você

Atualizar sistema operacional e aplicativos

Como já mencionamos na introdução, (não apenas) a Apple tenta corrigir todas as falhas de segurança conhecidas em tempo hábil por meio de atualizações. Deste ponto de vista, é claro que para obter a máxima segurança é necessário que tenha sempre o sistema operativo mais atualizado, que garanta quase a maior proteção contra os erros mencionados, que de outra forma poderiam ser explorados para o benefício dos atacantes. No caso de um iPhone ou iPad, você pode atualizar o sistema em Ajustes > Geral > Atualização de Software.

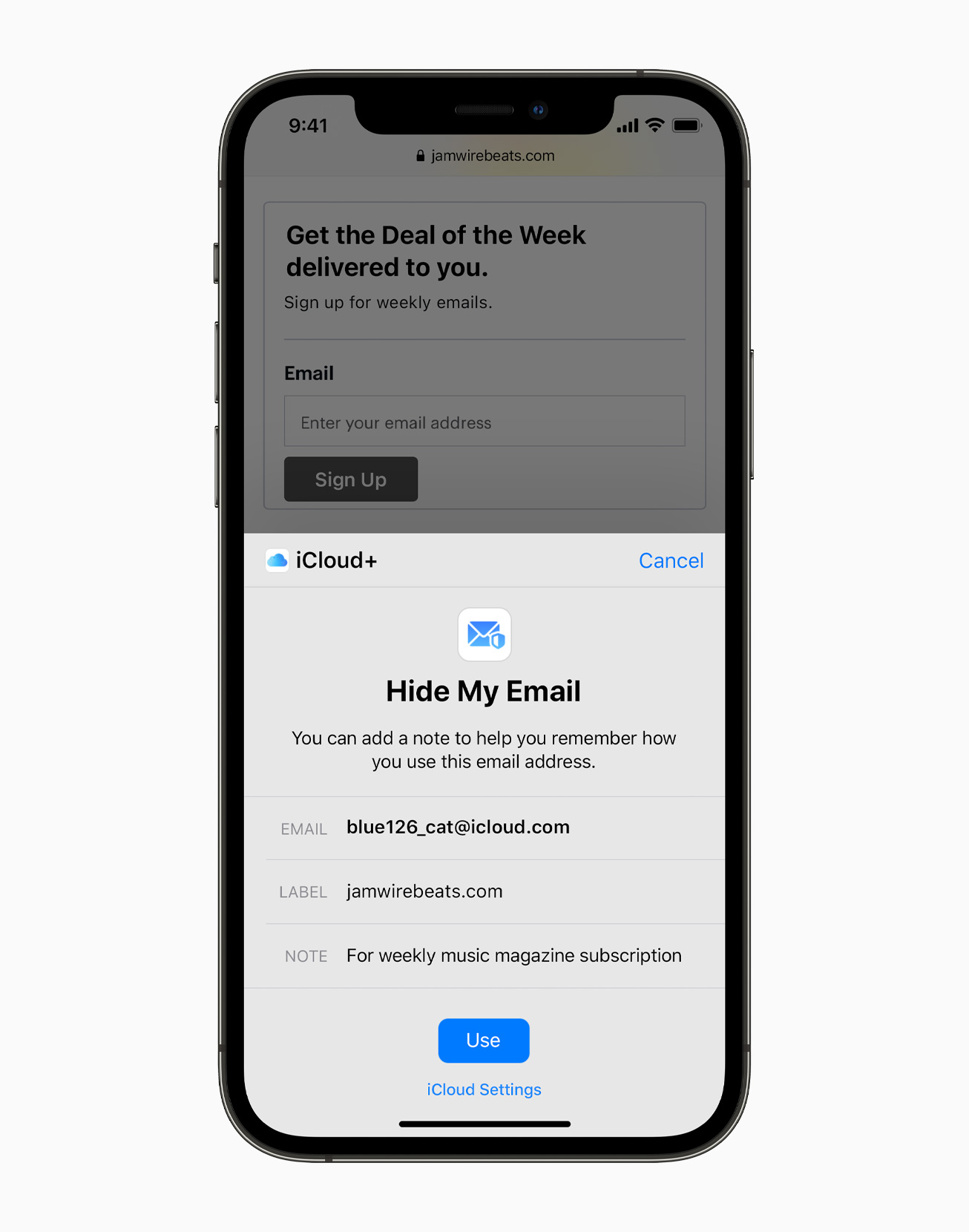

Cuidado com e-mails de estranhos

Se um e-mail de um remetente desconhecido chegar à sua caixa de entrada, você deve sempre ter cuidado. Hoje em dia, os casos do chamado phishing estão se tornando cada vez mais comuns, onde um invasor finge ser uma autoridade verificada e tenta extrair de você informações confidenciais - por exemplo, números de cartões de pagamento e outros - ou também pode abusar dos usuários. confie e hackeie diretamente seus dispositivos.

Cuidado com links e anexos suspeitos

Embora a segurança dos sistemas atuais esteja num nível completamente diferente do que era, por exemplo, há dez anos, isso não significa que você esteja 100% seguro na Internet. Em alguns casos, basta abrir um e-mail, link ou anexo e de repente seu dispositivo pode ser atacado. Portanto, não é de admirar que seja constantemente recomendado que você não abra nenhum dos itens mencionados quando se trata de e-mails e mensagens de remetentes desconhecidos. Você poderia realmente se ferrar.

Este método está novamente relacionado ao phishing mencionado acima. Os invasores muitas vezes se fazem passar, por exemplo, por empresas bancárias, telefônicas ou estatais, o que pode ganhar a já mencionada confiança. O e-mail inteiro pode parecer sério, mas, por exemplo, o link pode levar a um site não original com um design praticamente descrito. Posteriormente, basta um momento de desatenção e de repente você entrega dados de login e outras informações à outra parte.

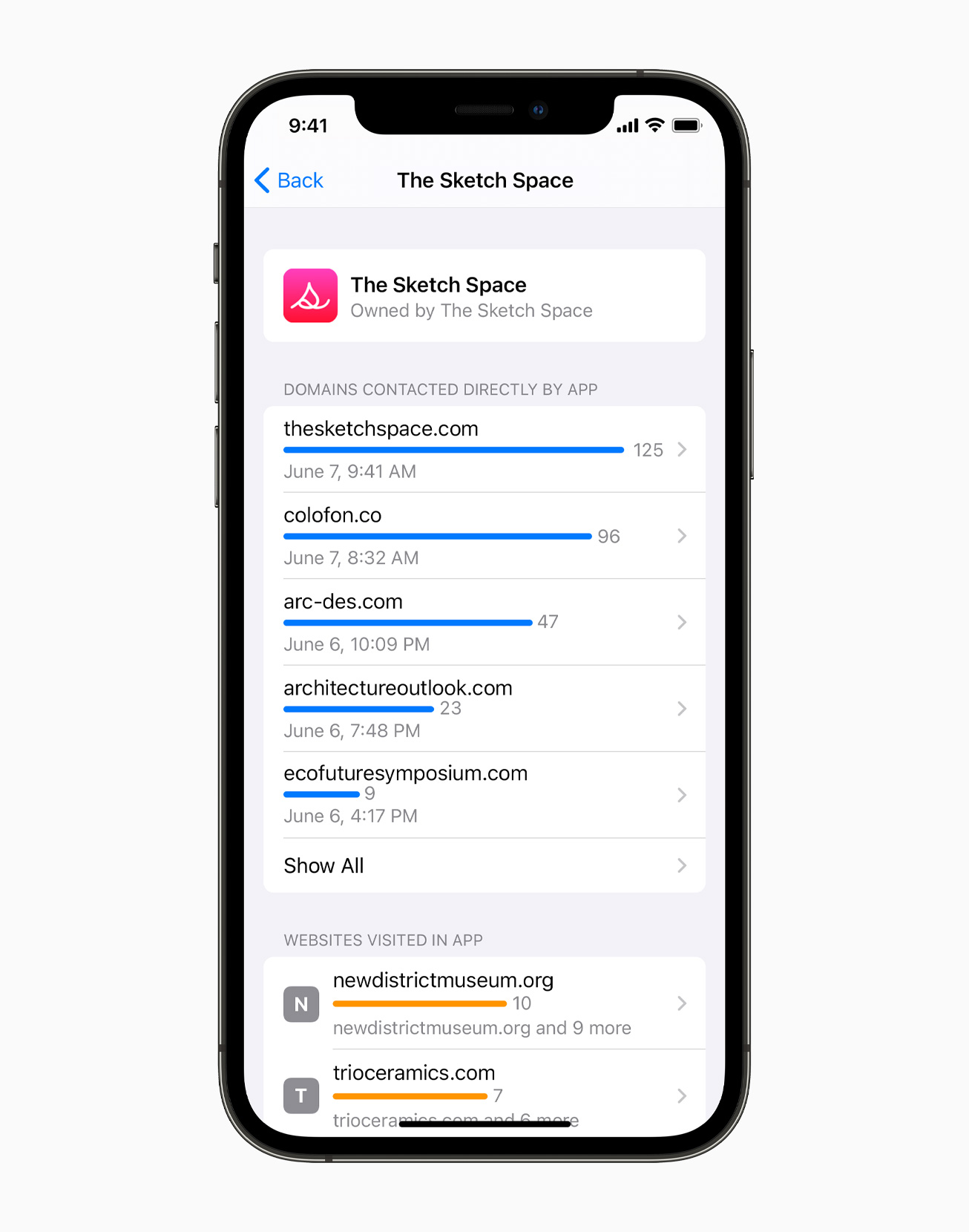

Verifique os links

Já tocamos neste ponto no ponto anterior. Os invasores podem enviar um link que parece completamente normal à primeira vista. Basta uma carta lançada e clicar nela redireciona você para o site do invasor. Além disso, esta prática não é nada complicada e pode ser facilmente abusada. Na grande maioria dos casos, os navegadores da Internet usam as chamadas fontes sem serifa, o que significa que, por exemplo, uma letra L minúscula pode ser substituída por um I maiúsculo sem que você perceba à primeira vista.

Se você encontrar um link de aparência normal vindo de um remetente desconhecido, definitivamente não deve clicar nele. Em vez disso, é muito mais seguro apenas abrir o navegador e acessar o site da maneira tradicional. Além disso, no aplicativo Mail nativo do iPhone e iPad, você pode manter o dedo em um link para ver uma prévia de onde o link realmente vai.

Reinicie seu dispositivo de vez em quando

Você pode não esperar que o Centro Nacional de Segurança Cibernética dos EUA recomende reiniciar seu dispositivo de vez em quando. Porém, esse procedimento traz consigo vários benefícios interessantes. Você não apenas limpará sua memória temporária e, teoricamente, aumentará o desempenho, mas, ao mesmo tempo, poderá se livrar de softwares perigosos que, teoricamente, podem estar dormindo em algum lugar da memória temporária. Isso ocorre porque alguns tipos de malware “se mantêm vivos” através da memória temporária. Claro, a frequência com que você reinicia seu dispositivo depende inteiramente de você, pois depende de vários fatores. O NCSC recomenda pelo menos uma vez por semana.

Proteja-se com uma senha

É extremamente fácil proteger seu dispositivo hoje em dia. Porque temos à nossa disposição sistemas sofisticados como Touch ID e Face ID, que tornam muito mais difícil quebrar a segurança. O mesmo acontece com os celulares com sistema operacional Android, que contam principalmente com um leitor de impressão digital. Ao mesmo tempo, ao proteger seu iPhone ou iPad por meio de bloqueio de código e autenticação biométrica, você criptografa automaticamente todos os dados do seu dispositivo. Em tese, é praticamente impossível acessar esses dados sem (adivinhar) a senha.

Poderia ser Interessa você

Mesmo assim, os dispositivos não são inquebráveis. Com equipamento profissional e conhecimentos adequados, praticamente tudo é possível. Embora você nunca encontre uma ameaça semelhante, já que é improvável que seja alvo de ataques cibernéticos sofisticados, ainda vale a pena considerar se seria melhor reforçar a segurança de alguma forma. Nesse caso, é recomendado escolher uma senha alfanumérica mais longa, que pode facilmente levar anos para ser quebrada – a menos que você defina seu nome ou a string “123456".

Tenha controle físico sobre o dispositivo

Hackear um dispositivo remotamente pode ser bastante complicado. Mas é pior quando um invasor obtém acesso físico, por exemplo, a um determinado telefone, caso em que pode levar apenas alguns minutos para ele invadi-lo ou plantar malware. Por esse motivo, o órgão governamental recomenda que você cuide do seu aparelho e, por exemplo, certifique-se de que ele esteja travado ao colocá-lo sobre uma mesa, no bolso ou na bolsa.

Além disso, o Centro Nacional de Segurança Cibernética acrescenta que se, por exemplo, uma pessoa desconhecida lhe perguntar se pode ligar para você em caso de emergência, você ainda poderá ajudá-la. Basta ter cuidado redobrado e, por exemplo, exigir que você mesmo digite o número de telefone do destinatário – e depois doar seu telefone. Por exemplo, esse iPhone também pode ser bloqueado durante uma chamada ativa. Nesse caso, basta ligar o modo alto-falante, travar o aparelho com o botão lateral e depois voltar para o fone.

Use uma VPN confiável

Uma das melhores maneiras de manter sua privacidade e segurança online é usar um serviço VPN. Embora um serviço VPN possa criptografar a conexão de maneira bastante confiável e mascarar sua atividade do provedor de Internet e dos servidores visitados, é extremamente importante que você use um serviço verificado e confiável. Há um pequeno problema nisso. Neste caso, você pode praticamente ocultar sua atividade online, endereço IP e localização de quase todas as partes, mas o provedor de VPN, compreensivelmente, tem acesso a esses dados. No entanto, serviços conceituados garantem que não armazenam qualquer informação sobre os seus utilizadores. Por esse motivo, também é apropriado decidir se você pagará a mais por um provedor verificado ou tentará uma empresa mais confiável que forneça serviços VPN gratuitamente, por exemplo.

Poderia ser Interessa você

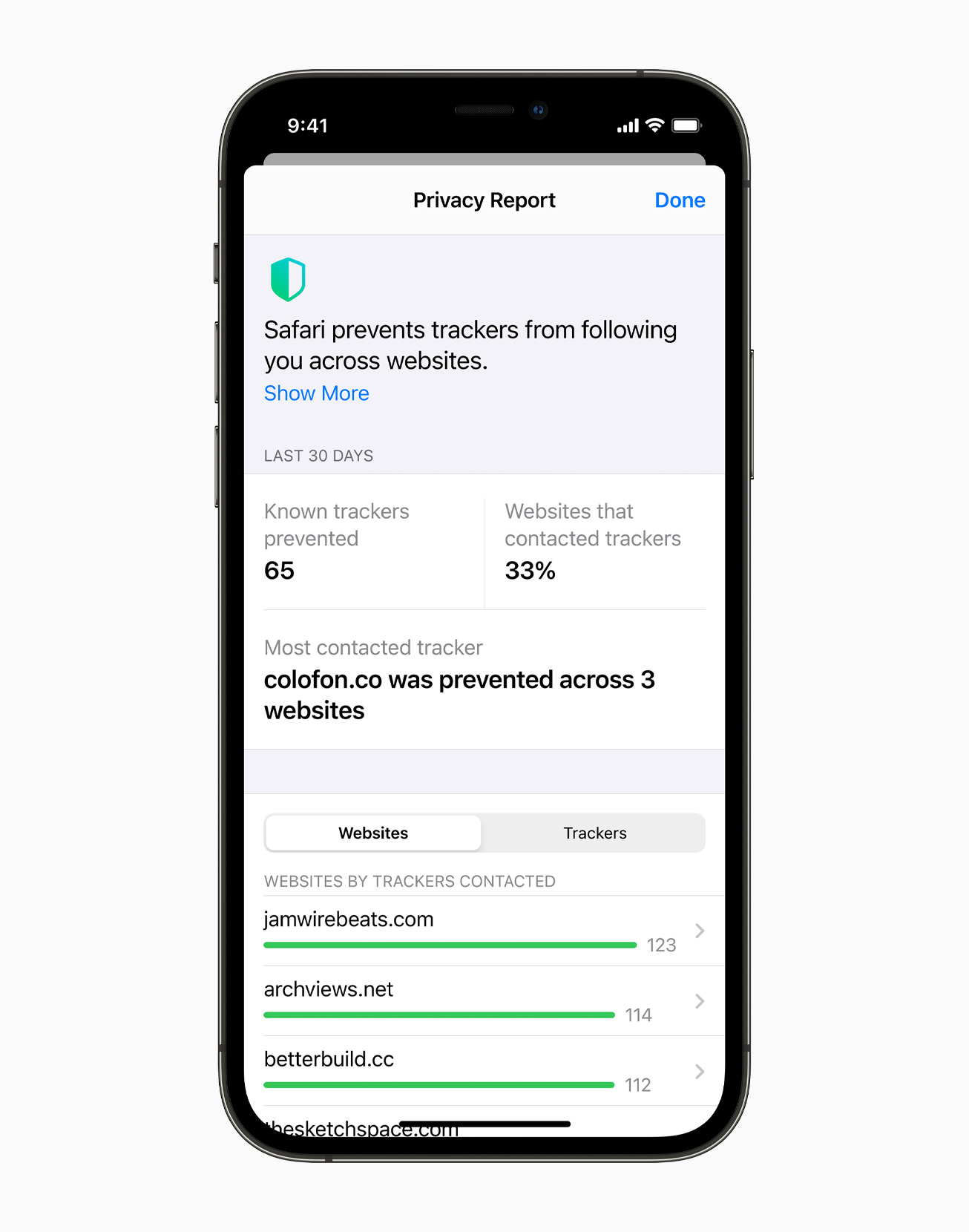

Desativar serviços de localização

As informações de localização do usuário são extremamente valiosas em vários setores. Eles podem se tornar uma ótima ferramenta para profissionais de marketing, por exemplo, em termos de direcionamento de publicidade, mas é claro que os cibercriminosos também estão interessados neles. Este problema é parcialmente resolvido pelos serviços VPN, que podem mascarar o seu endereço IP e localização, mas infelizmente não de todos. Você certamente possui vários aplicativos no seu iPhone com acesso a serviços de localização. Esses aplicativos podem então obter a localização exata do telefone. Você pode remover o acesso deles em Configurações > Privacidade > Serviços de localização.

Poderia ser Interessa você

Use o senso comum

Como já indicamos diversas vezes, praticamente nenhum dispositivo é totalmente resistente a hackers. Ao mesmo tempo, isso não significa que seja algo excessivamente simples e comum. Graças às possibilidades atuais, é relativamente fácil se defender desses casos, mas o usuário deve ter cuidado e usar o bom senso acima de tudo. Por esse motivo, você deve ter cuidado com suas informações confidenciais e, claro, não clicar em todos os links que um autoproclamado príncipe nigeriano envia para seu e-mail.

Adam Kos

Adam Kos